- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:15.

- Zadnja promjena 2025-01-23 12:19.

Najbolji način da osigurate da je vaša baza podataka sigurna od hakerskih napada jest razmišljati poput hakera. Ako ste haker, kakve informacije tražite? Kako doći do te informacije? Postoje različite vrste baza podataka i različiti načini njihova hakiranja, ali većina hakera pokušat će pronaći root lozinku ili pokrenuti poznate exploite baze podataka. Možete hakirati baze podataka ako ste upoznati sa SQL izrazima i razumijete osnove baze podataka.

Korak

Metoda 1 od 3: Korištenje SQL Injection

Korak 1. Pronađite ranjivosti baze podataka

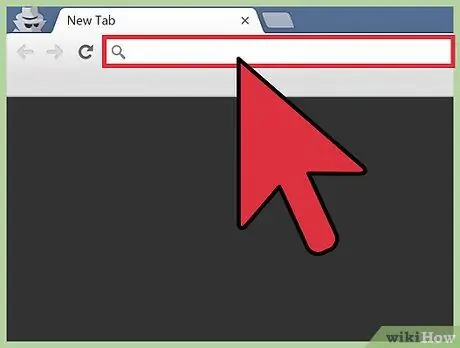

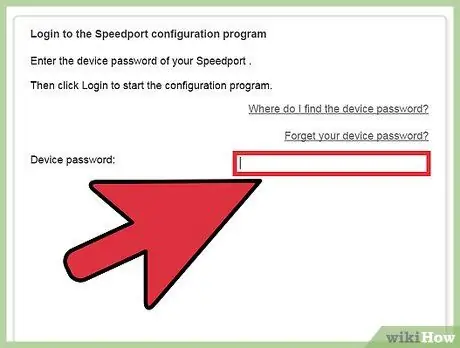

Morate razumjeti izraze baze podataka da biste mogli koristiti ovu metodu. Idite na zaslon za prijavu na web bazu podataka u svom web pregledniku i upišite '(pojedinačni navodnici) u okvir za korisničko ime. Kliknite "Prijava". Ako vidite poruku o pogrešci koja kaže "SQL iznimka: navodni niz nije pravilno završen" ili "nevažeći znak", to znači da je baza podataka ranjiva na SQL.

Korak 2. Pronađite broj stupaca

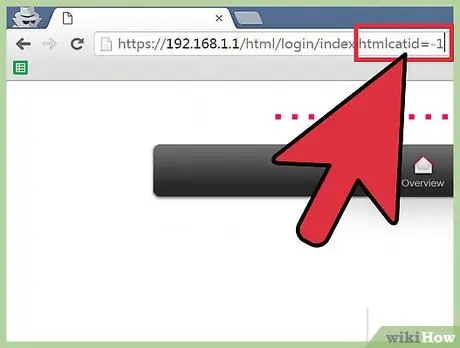

Vratite se na stranicu za prijavu u bazu podataka (ili bilo koji drugi URL koji završava s “id =” ili “catid =”) i kliknite okvir za adresu preglednika. Na kraju URL -a pritisnite razmaknicu i upišite

naručiti do 1

a zatim pritisnite Enter. Povećajte broj na 2 i pritisnite Enter. Dodajte brojeve sve dok ne dobijete poruku o pogrešci. Broj stupca je zapravo broj koji je unijet prije broja koji je generirao poruku o pogrešci.

Korak 3. Pronađite stupac koji prihvaća zahtjev (upit)

Promijenite na kraju URL -a u adresnom okviru preglednika

katid = 1

ili

id = 1

Postaje

katid = -1

ili

id = -1

. Pritisnite razmaknicu i upišite

sindikat odaberite 1, 2, 3, 4, 5, 6

(ako ima 6 stupaca). Brojevi moraju biti poredani do ukupnog broja stupaca, a svaki broj odvojen zarezom. Pritisnite Enter i vidjet ćete brojeve za svaki stupac koji je prihvatio prijavu.

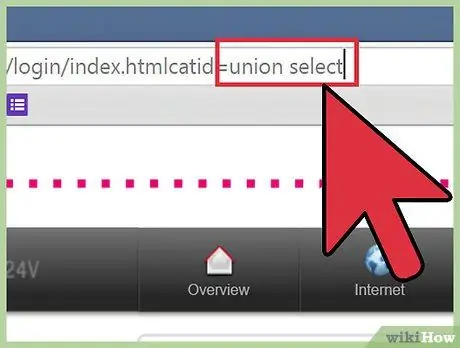

Korak 4. Umetnite SQL izraz u stupac

Na primjer, ako želite znati tko je trenutačni korisnik i staviti injekciju u stupac 2, uklonite sav tekst u URL -u nakon id = 1 i pritisnite razmaknicu. Nakon toga, tik

union select 1, concat (user ()), 3, 4, 5, 6--

. Pritisnite Enter i na ekranu ćete vidjeti trenutno korisničko ime baze podataka. Koristite željeni SQL izraz za vraćanje informacija, poput popisa korisničkih imena i lozinki za hakiranje.

Metoda 2 od 3: Hakiranje root lozinke baze podataka

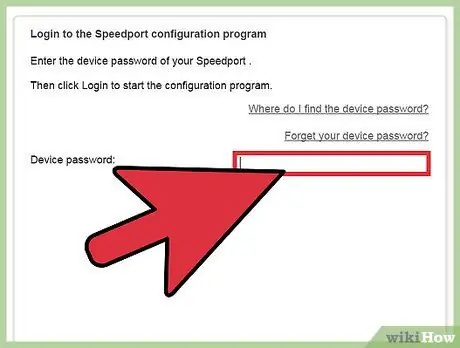

Korak 1. Pokušajte se prijaviti kao root s početnom (zadanom) lozinkom

Neke baze podataka nemaju početnu root (administratorsku) lozinku pa ćete možda moći izbrisati okvir sa lozinkom. Neke baze podataka imaju početne lozinke koje se lako mogu dobiti pretraživanjem foruma usluge tehničke pomoći u bazi podataka.

Korak 2. Isprobajte uobičajenu lozinku

Ako administrator zaključa račun lozinkom (najvjerojatnije), pokušajte s uobičajenom kombinacijom korisničkog imena i lozinke. Neki hakeri objavljuju popise lozinki na javnim sredstvima koja hakiraju pomoću alata za reviziju. Isprobajte različite kombinacije korisničkog imena i lozinke.

- Pouzdano web mjesto koje ima popis pridruženih lozinki je

- Pokušavanje jedne po jedne lozinke može potrajati, ali vrijedi pokušati prije nego što pribjegnete drastičnijim metodama.

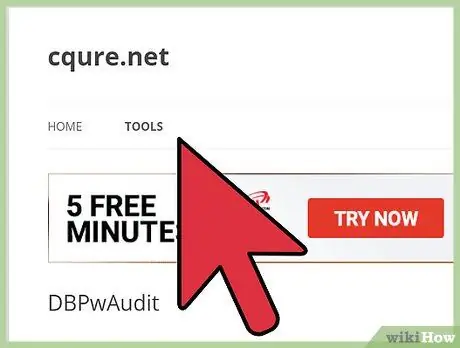

Korak 3. Koristite revizijske alate

Možete koristiti razne uređaje za isprobavanje tisuća kombinacija riječi u rječniku i grubih slova/brojeva/simbola dok se lozinka ne razbije.

-

Alati poput DBPwAudit (za Oracle, MySQL, MS-SQL i DB2) i Access Passview (za MS Access) popularni su alati za provjeru lozinki i mogu se koristiti za većinu baza podataka. Također možete tražiti najnovije alate za reviziju lozinki specifične za vašu bazu podataka putem Googlea. Na primjer, pokušajte pretraživati

alat za reviziju lozinki oracle db

- ako želite hakirati Oracle bazu podataka.

- Ako imate račun na poslužitelju koji hostira bazu podataka, možete pokrenuti program za razbijanje hash datoteka, poput Ivana Trbosjeka, u datoteci sa lozinkom baze podataka. Položaj hash datoteke ovisi o pridruženoj bazi podataka.

- Preuzimajte programe samo s pouzdanih web lokacija. Prije uporabe pažljivo proučite uređaj.

Metoda 3 od 3: Pokretanje izrade baze podataka

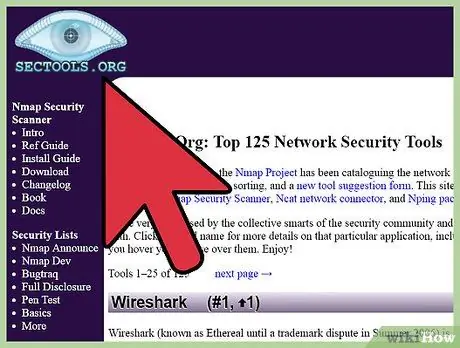

Korak 1. Pronađite exploit za pokretanje

Secttools.org dokumentira sigurnosne alate (uključujući iskorištavanja) više od 10 godina. Ti su alati općenito pouzdani i naširoko ih koriste administratori sustava za testiranje sigurnosnog sustava. Pogledajte bazu podataka „Eksploatacija“na ovoj web stranici ili na drugim pouzdanim web mjestima za alate ili druge tekstualne datoteke koje će vam pomoći iskoristiti slabe točke u sigurnosnom sustavu baze podataka.

- Još jedno web mjesto koje dokumentira iskorištavanja je www.exploit-db.com. Posjetite web mjesto i kliknite vezu Pretraživanje, a zatim potražite vrstu baze podataka koju želite hakirati (na primjer, "oracle"). Upišite Captcha kôd u navedeno polje i pretražite.

- Pobrinite se da istražite sve podvige koje želite pokušati saznati kako zaobići sve probleme koji bi se mogli pojaviti.

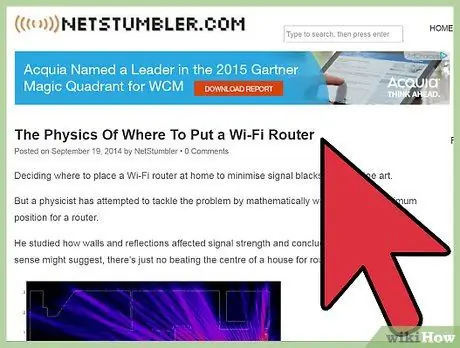

Korak 2. Pronađite ranjive mreže pomoću usluge čuvanja djece

Wardriving je vožnja (ili vožnja biciklom ili hodanje) po području tijekom izvođenja alata za skeniranje mreže (poput NetStumblera ili Kismeta) radi traženja mreža sa slabom zaštitom. Ova metoda je tehnički nezakonita.

Korak 3. Koristite iskorištavanja baze podataka sa slabih sigurnosnih mreža

Ako radite nešto što ne biste trebali raditi, najbolje je da to ne radite sa svoje privatne mreže. Upotrijebite otvorenu bežičnu mrežu koja se nalazi tijekom vožnje i pokrenite iskorištavanja koja su istražena i odabrana.

Savjeti

- Uvijek čuvajte osjetljive podatke iza vatrozida.

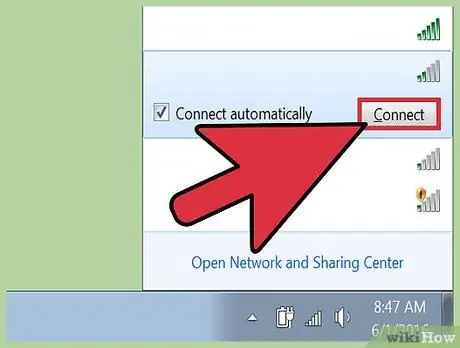

- Zaštitite bežičnu mrežu lozinkom kako čuvari ne bi mogli koristiti vašu kućnu mrežu za pokretanje eksploatacije.

- Zatražite savjete od drugih hakera. Ponekad se najbolja hakerska znanost ne širi na internetu.

Upozorenje

- Shvatite zakone i posljedice hakiranja u vašoj zemlji.

- Nikada ne pokušavajte dobiti nezakonit pristup strojevima iz vlastite mreže.

- Pristup bazi podataka koja nije vaša je protuzakonita.